Upgrade konkurencyjny

Upgrade konkurencyjny do systemu eAuditor – Unikalna oferta cenowa – Gwarancja jakości – Stale zwiększająca się liczba zainteresowanych podmiotów z systemów konkurencyjnych – Profesjonalne wsparcie w procesie migracji – Nowa jakość procesów zarządzania, monitorowania, inwentaryzacji i zapewnienia bezpieczeństwa IT

Aktualny system do zarządzania IT nie spełnia Twoich oczekiwań?

Od 20 lat pomagamy kilku tysiącom działów IT w zarządzaniu, inwentaryzacji, monitorowaniu i zapewnianiu bezpieczeństwa. Wyznaczamy standardy w tworzeniu funkcjonalności, czego potwierdzeniem może być implementacja sztucznej inteligencji do tego typu systemów. Sprawdź, dlaczego warto wybrać system eAuditor.

Posiadasz rozwiązanie konkurencyjne?

Pracujesz w dziale IT i wykorzystujesz oprogramowanie do:

- inwentaryzacji IT,

- zarządzania IT,

- monitorowania IT,

- zapewnienia bezpieczeństwa IT?

Chcesz realizować wszystkie procesy, ale producenci wymagają dokupowania ciągle to nowych modułów, które są drogie? A może musisz wykupować wiele systemów, aby móc zrealizować te procesy?

Właśnie z takich przyczyn najczęściej działy IT przechodzą na kompleksowy i w pełni webowy system eAuditor. Jednak nie chcemy przedstawiać tylko górnolotnych haseł bez pokrycia. Sprawdź sam i zobacz co motywuje działy IT do przejścia.

Konfiguracja podstawowa eAuditor

Zarządzanie IT

W ramach wersji podstawowej uzyskasz dostęp do kluczowych funkcji związanych z zarządzaniem infrastrukturą IT.

- System eAuditor umożliwi Ci zdalne połączenie do komputerów w sieci lokalnej do sesji użytkownika i poza NAT.

- Ponadto za pomocą autorskiego serwera zadań, całkowicie zdalnie będziesz mógł wykorzystać ponad 100 predefiniowanych poleceń CMD i PowerShell.

- Nie musisz dokupować żadnych modułów, by móc zarządzać oprogramowaniem i licencjami systemów operacyjnych, zainstalowanych oraz w wersji portable.

- Za pomocą kilku kliknięć w serwerze wiadomości możesz zdalnie wysyłać alerty oraz jednorazowe lub cykliczne wiadomości do użytkowników/komputerów. Wbudowany komunikator usprawni Twoją komunikację z pracownikami bądź grupami.

Inwentaryzacja IT

W ramach wersji podstawowej otrzymasz funkcje powiązane z obowiązkiem prowadzenia inwentaryzacji.

- Podstawą każdego systemu IT jest CMDB, u nas również otrzymasz dostęp do wspólnej bazy dla infrastruktury, procesów, dokumentów, usług czy relacji.

- Uprościliśmy do minimum prowadzenie ewidencji ilościowo-wartościowej metodą FIFO dla akcesoriów i infrastruktury informatycznej.

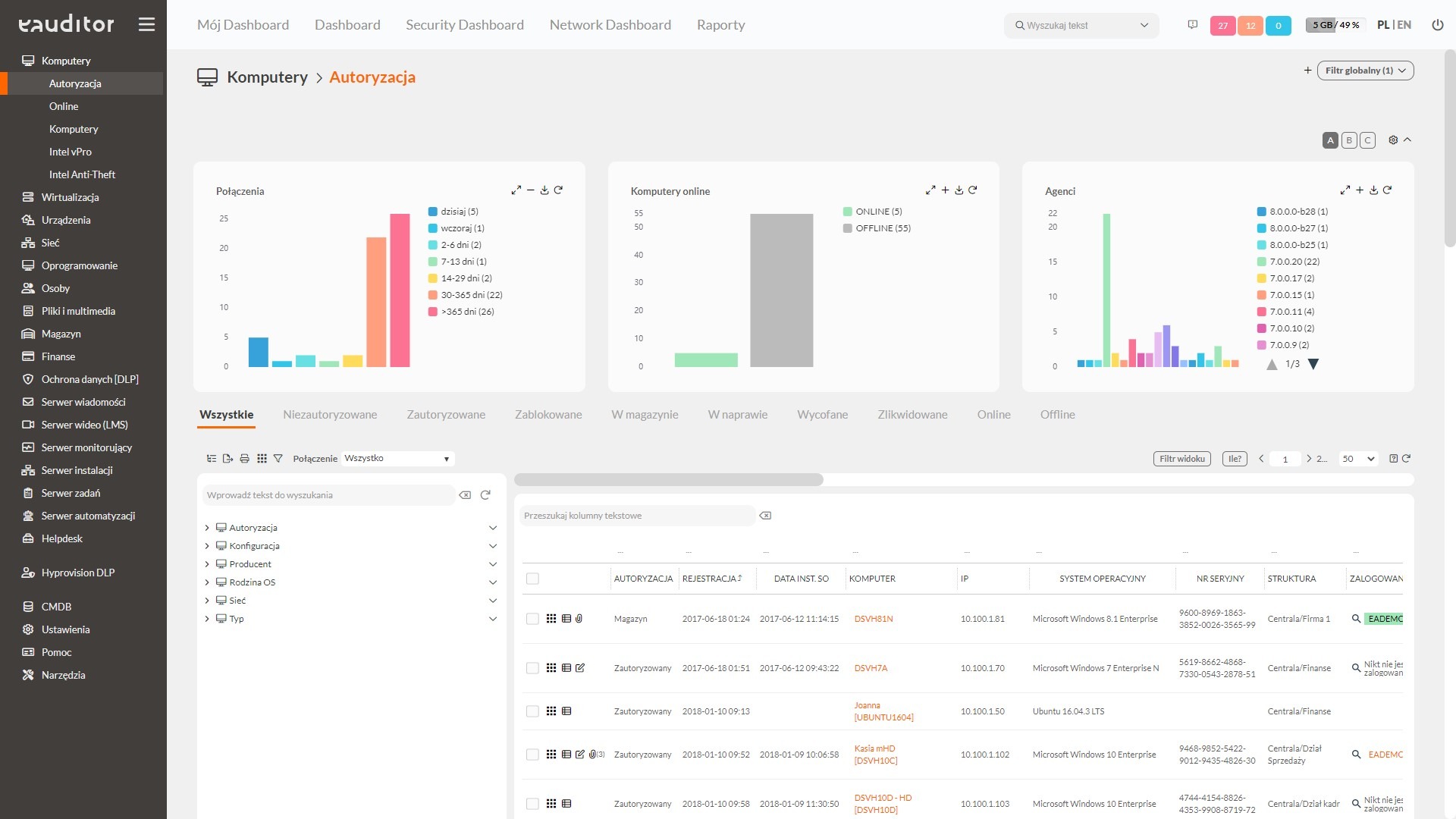

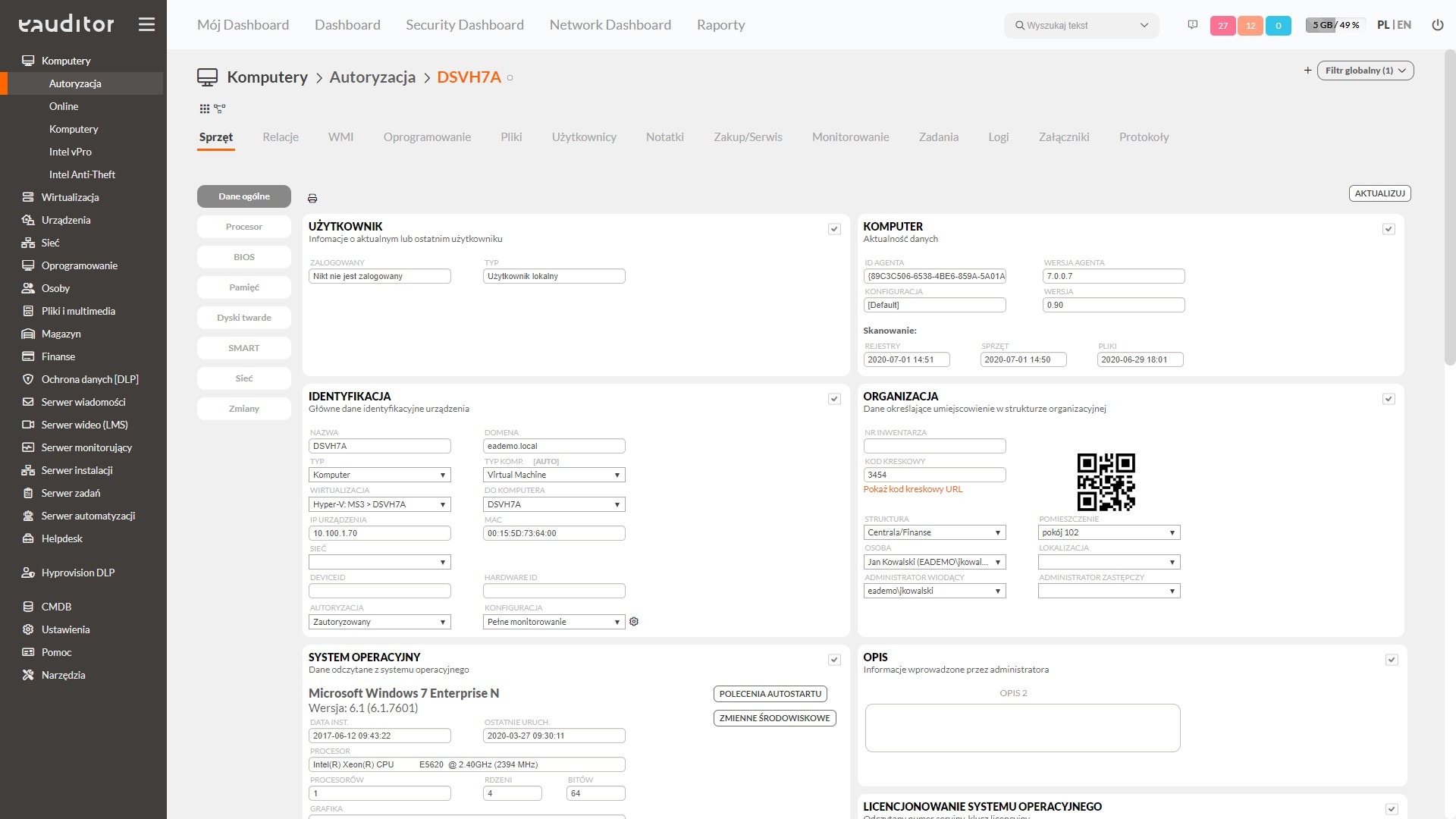

- Automatycznie przeprowadzisz inwentaryzację w zakresie komputerów stacjonarnych i przenośnych, w sieci jak i poza siecią lokalną, a także serwerów, drukarek, dowolnych urządzeń sieciowych oraz zasobów dodanych manualnie.

Monitorowanie IT

W podstawowej wersji systemu eAuditor otrzymasz możliwość identyfikowania błędów, diagnozowania potencjalnych zagrożeń czasie rzeczywistym.

- Monitorowanie IT jest możliwe dzięki wdrożeniu zaawansowanego skanera sieci i mapy sieci, który umożliwia zidentyfikowanie sieci lokalnych oraz zbudowanie map sieci (w tym rozległych), a także udostępniania szczegółowych informacji o wszystkich urządzeniach sieciowych.

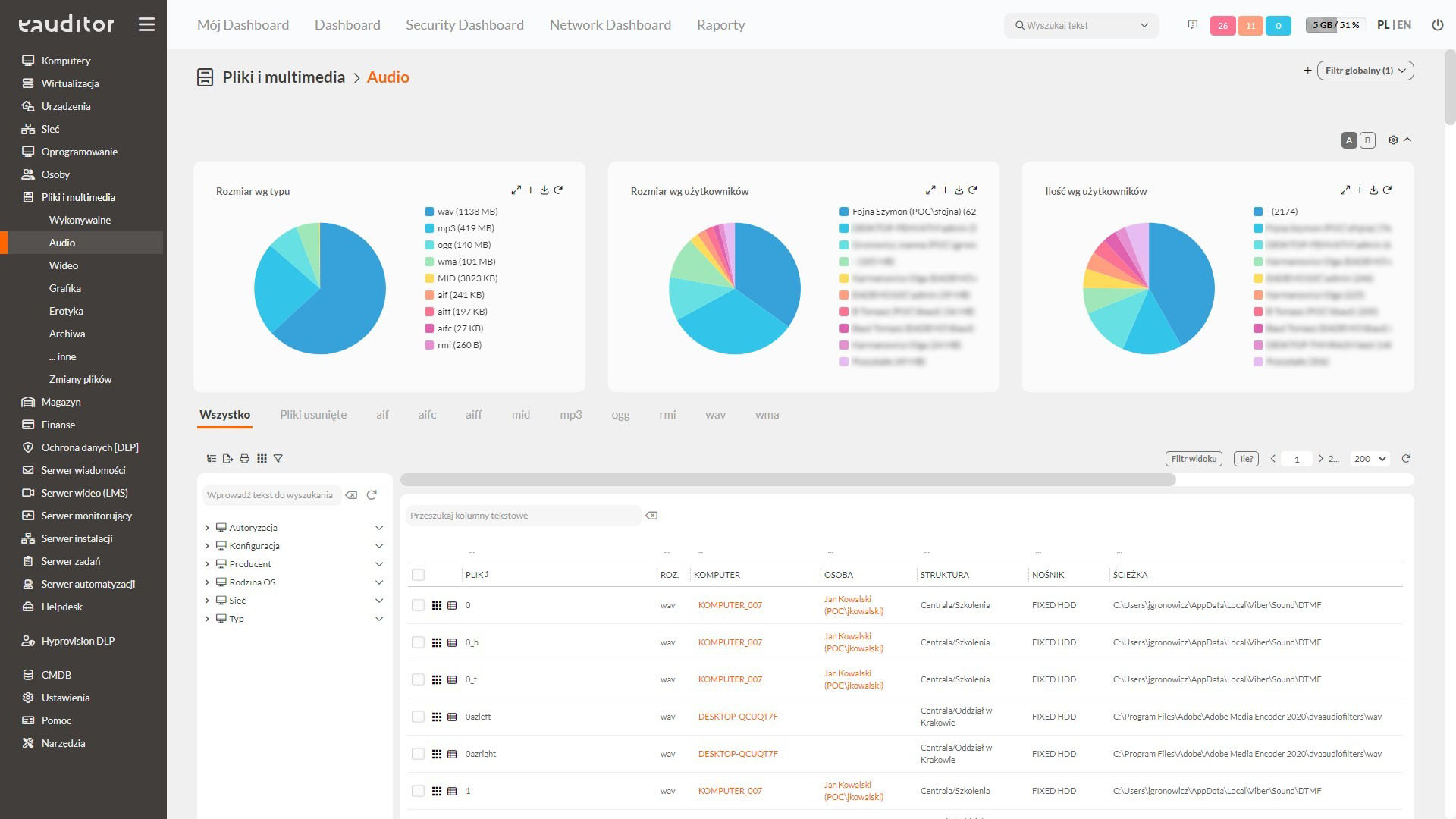

- System eAuditor umożliwia szczegółowe monitorowanie sprzętu, oprogramowania, sieci; logowania, drukowania (także drukarek sieciowych), odwiedzanych stron www, serwisów www, transferu sieciowego, urządzeń USB, usług, procesów, wydajności, dzienników zdarzeń, sesji RDP oraz wielu innych elementów infrastruktury IT.

- Wydajność infrastruktury jest kluczowa, dlatego umożliwiamy monitorowanie procesów, usług oraz wydajności komputerów i serwerów (wsparcie dla Hyper-V oraz VMware). System zwraca informacje o dyskach twardych, ruchu sieciowym czy obciążeniu procesami.

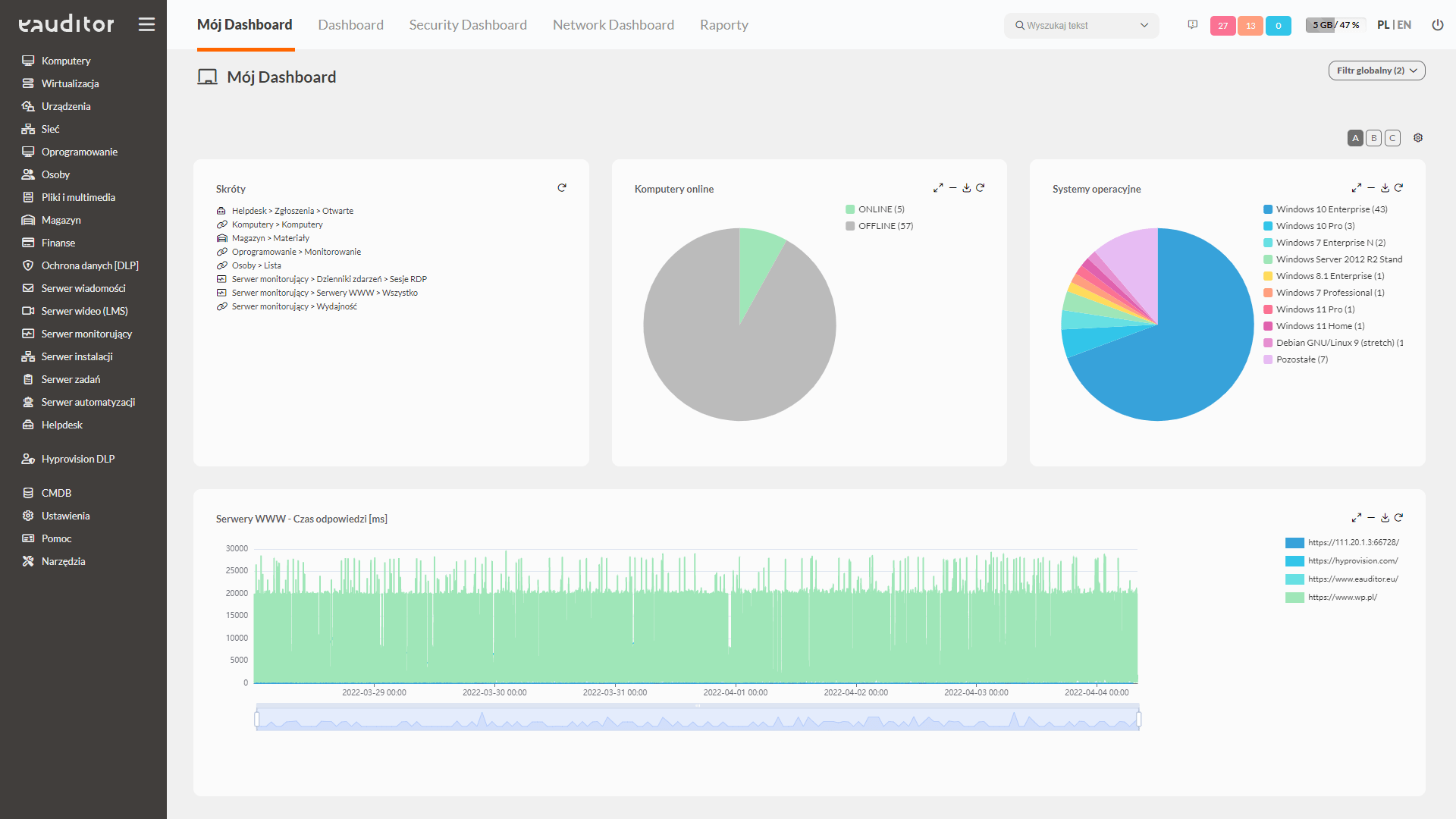

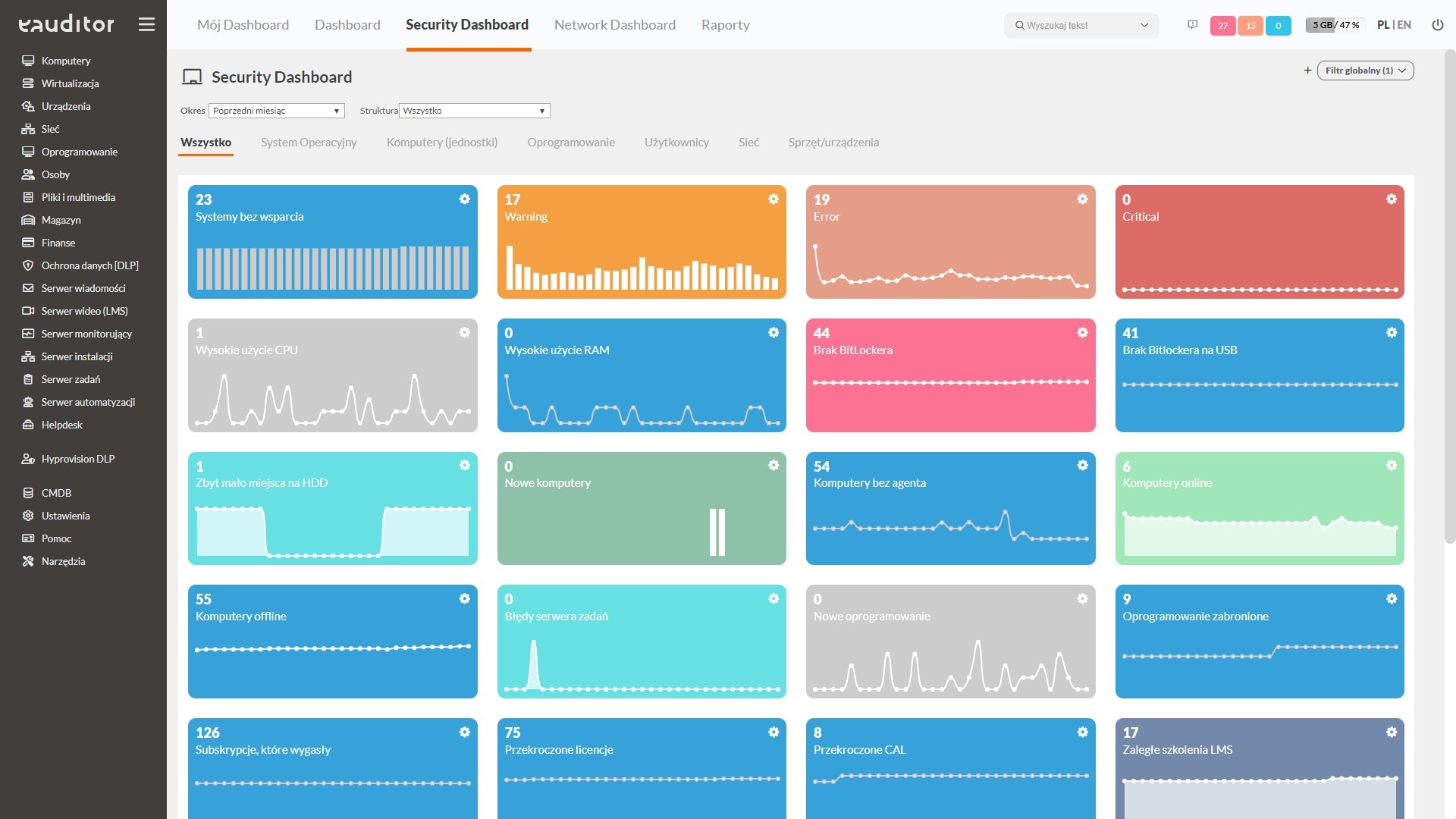

- W ramach interaktywnych, w pełni konfigurowalnych widgetów w zakładce Dashboard możesz weryfikować kluczowe dla Ciebie wskaźniki, np. komputery online, komputery bez aktualizacji, niezaszyfrowane komputery.

- Możliwe jest monitorowanie szybkości komunikacji między różnymi typami urządzeń dostępnych w infrastrukturze a serwisami (ponad 30) dzięki funkcji Network Dashboard.

- Uważamy, że każdy administrator powinien mieć możliwość decydowania o tym, które widoki są dla niego ważne. Dlatego wdrożyliśmy do systemu zakładkę Mój Dashboard – w pełni edytowalną zakładkę z najważniejszymi dla administratora skrótami i widgetami.

Bezpieczeństwo IT

Zapewnienie bezpieczeństwa infrastruktury IT to podstawa zachowania ciągłości funkcjonowania organizacji. Dzięki wykorzystaniu funkcji w systemie eAuditor możliwe jest zabezpieczenie urządzeń czy serwerów.

- Czas reakcji jest kluczowy w momencie, gdy pojawia się niebezpieczeństwo. Z tego powodu w systemie zaimplementowaliśmy rozbudowane powiadomienia administracyjne, które mogą być przesyłane trzema kanałami: e-mail, sms lub jako alert.

- Dostęp do systemu powinny mieć tylko osoby uprawnione, dlatego wprowadziliśmy możliwość uwierzytelniania dwuskładnikowego, które pozwala zabezpieczyć poświadczenia podczas procesu logowania.

- Stworzyliśmy i zaimplementowaliśmy autorski klasyfikator stron www oraz klasyfikator procesów i aplikacji, który wykorzystuje AI. Dzięki wykorzystaniu tej funkcji, administratorzy nie muszą tego kategoryzować i klasyfikować manualnie. Rozwiązanie automatycznie zwracają informacje o bezpieczeństwie uruchamianych procesów czy stron internetowych.

- Nasze Seciurity Dashboard to nic innego niż rozbudowany SOC (Security Operations Center). Możesz dowolnie wybierać kluczowe wskaźniki, parametry czy dane, które dostępne będą w jednym miejscu.

Gmina Dobra

Dzielimy się naszym bardzo pozytywnym doświadczeniem związanym z przejściem z systemu konkurencyjnego na nowy system eAuditor. Kluczowymi funkcjonalnościami, które najczęściej wykorzystujemy są: Microsoft BitLocker oraz zdalna instalacja. W systemie eAuditor doceniamy szczególnie prostotę obsługi, która pozwala na szybkie przyswojenie funkcji i osiągnięcie zamierzonych celów. Dodatkowo to rozwiązanie nie obciąża ani komputerów, ani naszej sieci.

Gmina Dobra

„Dzielimy się naszym bardzo pozytywnym doświadczeniem związanym z przejściem z systemu konkurencyjnego na nowy system eAuditor. Kluczowymi funkcjonalnościami, które najczęściej wykorzystujemy są: Microsoft BitLocker oraz zdalna instalacja. W systemie eAuditor szczególnie doceniamy także prostotę obsługi, która pozwala na szybkie przyswojenie funkcji i osiągnięcie zamierzonych celów. Dodatkowo to rozwiązanie nie obciąża ani komputerów, ani naszej sieci.