Zarządzanie IAM

- Automatyzacja dostępu

- Kontrola uprawnień

- Centralne zarządzanie dostępami

- Audyt uprawnień

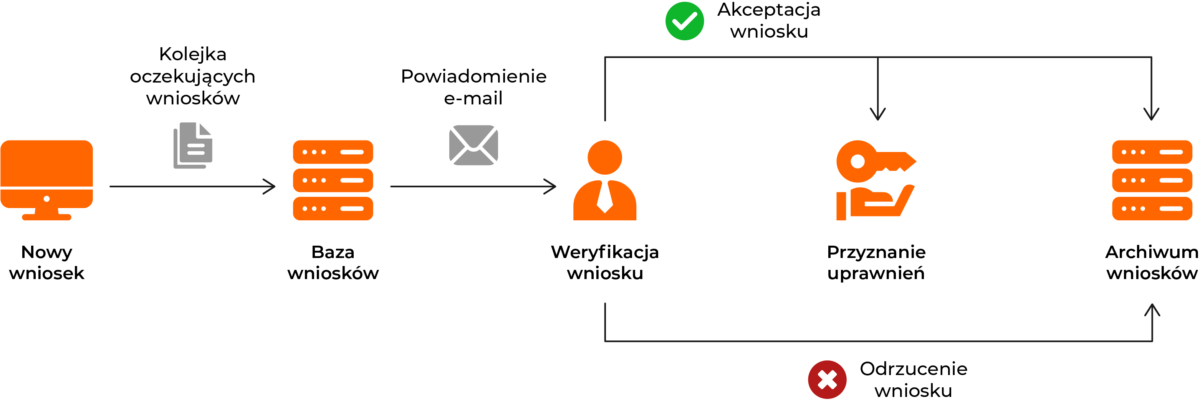

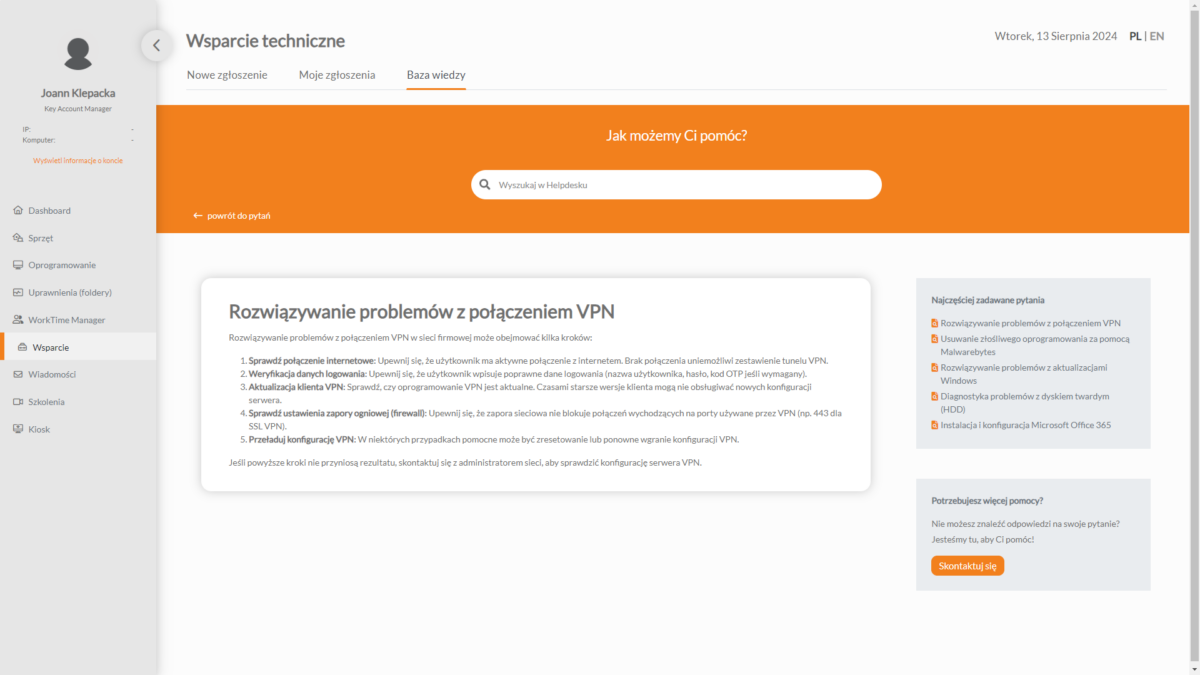

Tworzenie wniosku o uprawnienia

Funkcjonalność składania nowego wniosku o uprawnienia pozwala użytkownikom na łatwe i szybkie wnioskowanie o dodatkowe uprawnienia lub dostęp do nowych zasobów.

-

Prosty proces: Intuicyjny formularz i automatyczne przekierowanie wniosku do odpowiednich osób sprawiają, że proces jest szybki i prosty dla użytkowników.

-

Śledzenie statusu: Użytkownicy mogą na bieżąco monitorować status swojego wniosku, co zwiększa przejrzystość i redukuje konieczność ręcznego śledzenia.

-

Redukcja błędów: Elektroniczny proces składania wniosków minimalizuje ryzyko błędów, takich jak pominięcie ważnych informacji lub przesłanie wniosku do niewłaściwej osoby.

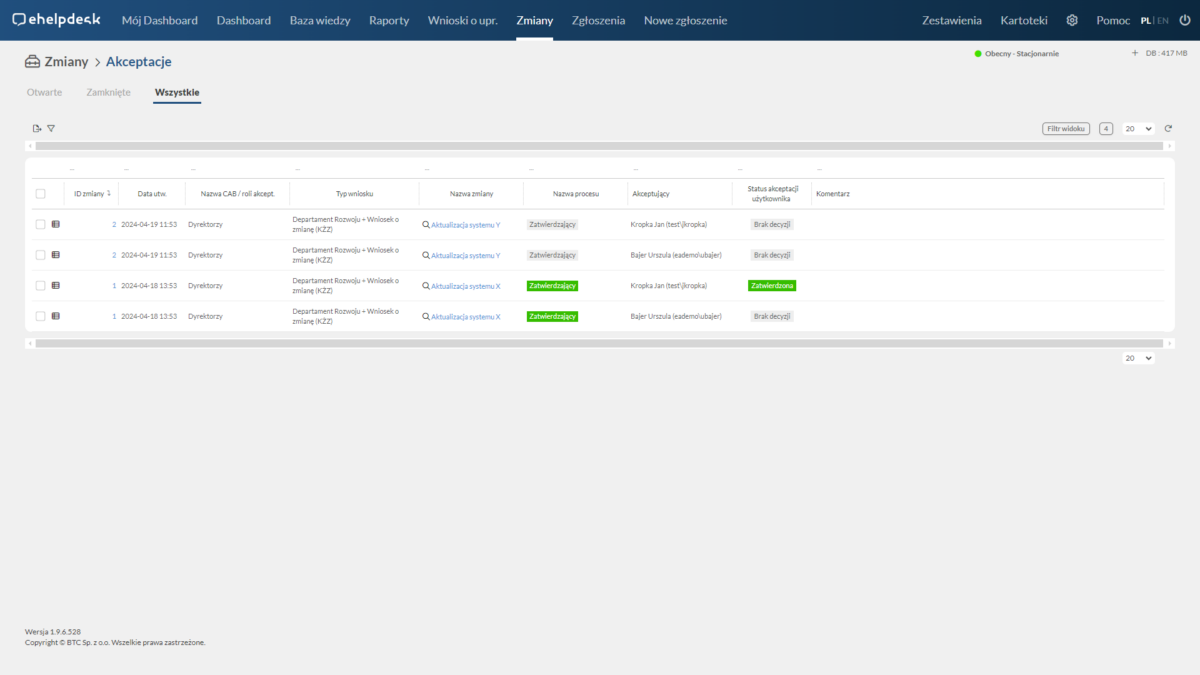

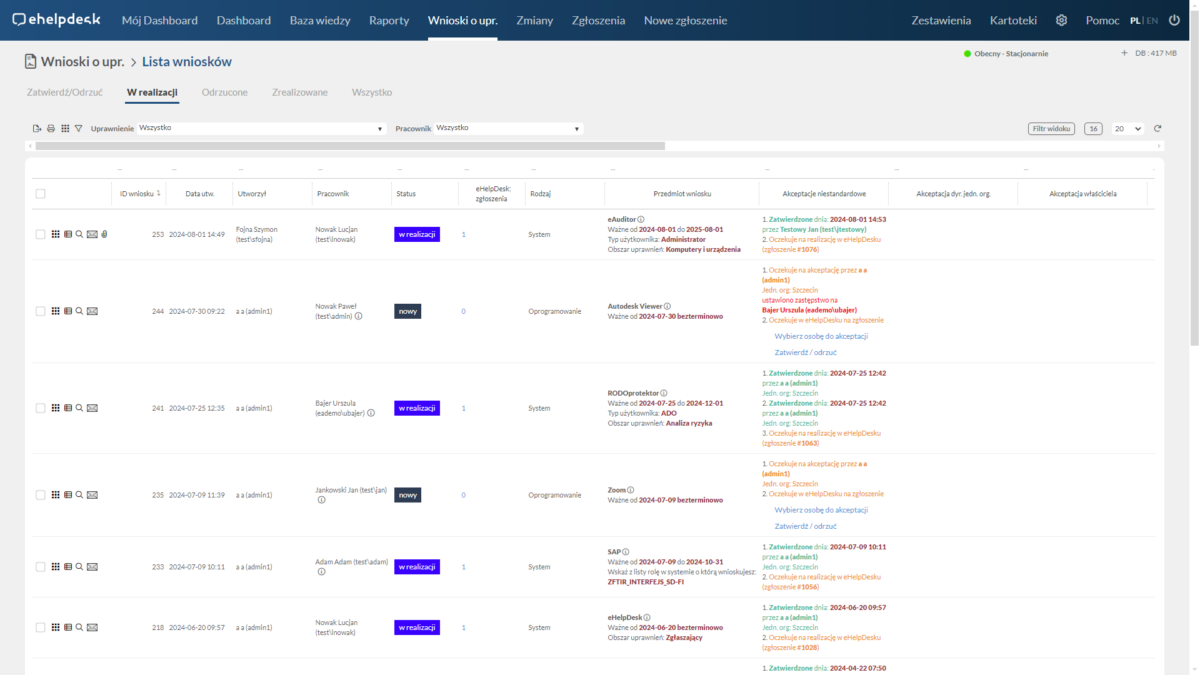

Akceptacja uprawnień

Funkcjonalność akceptacji wniosku o uprawnienia umożliwia decydentom szybkie i efektywne przetwarzanie wniosków o uprawnienia składanych przez użytkowników.

-

Efektywność: Centralne zarządzanie wnioskami umożliwia szybkie podejmowanie decyzji, co przyspiesza proces nadawania uprawnień.

-

Zgodność z politykami: Funkcjonalność wspiera zgodność decyzji z politykami firmy, co minimalizuje ryzyko przyznania nieodpowiednich uprawnień.

-

Bezpieczeństwo: Dzięki dokładnej weryfikacji wniosków, decydenci mogą zapewnić, że uprawnienia są przyznawane tylko tym użytkownikom, którzy rzeczywiście ich potrzebują.

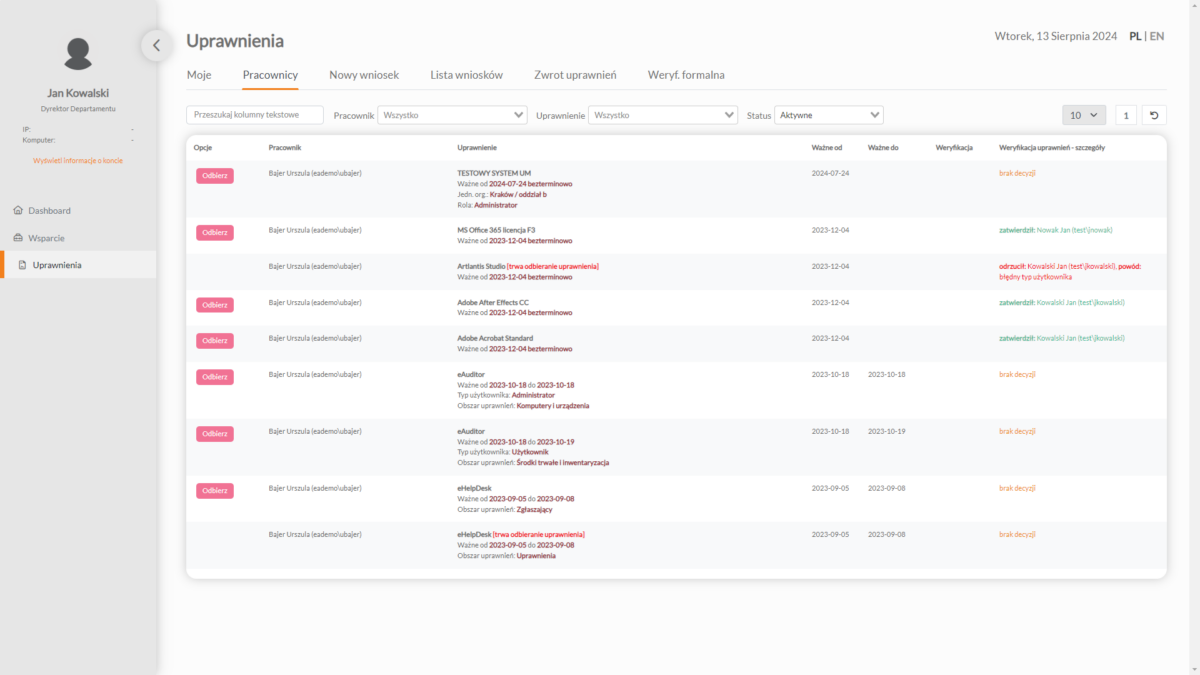

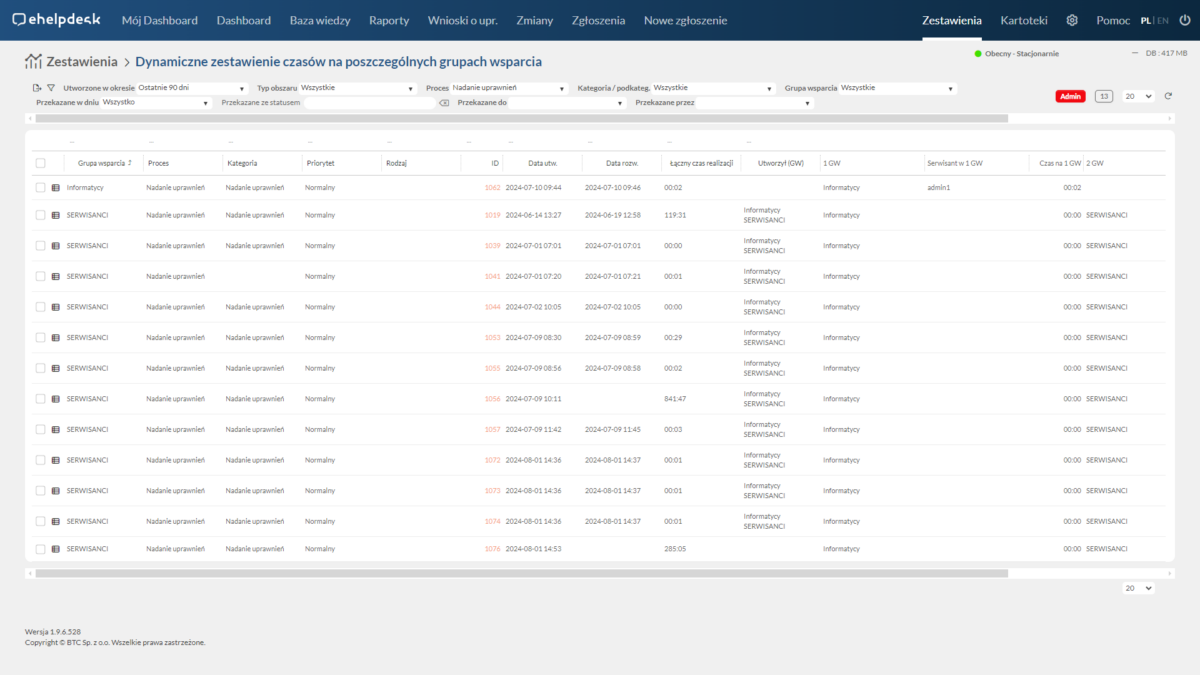

Audyt uprawnień

Funkcjonalność weryfikacji uprawnień umożliwia sprawdzanie i potwierdzanie, czy użytkownicy systemu mają odpowiednie uprawnienia do wykonywania określonych działań lub dostępu do zasobów.

-

Zwiększone bezpieczeństwo: Regularna weryfikacja uprawnień pomaga w identyfikacji i eliminacji nieautoryzowanych dostępów, co wzmacnia ochronę danych i zasobów firmy.

-

Prewencja nadużyć: Wczesne wykrywanie i korekta nieprawidłowych uprawnień minimalizuje ryzyko nadużyć i nieautoryzowanych działań.

-

Dokładne raporty: System generuje raporty z weryfikacji, co pozwala na monitorowanie zgodności i analizę ryzyk związanych z uprawnieniami.

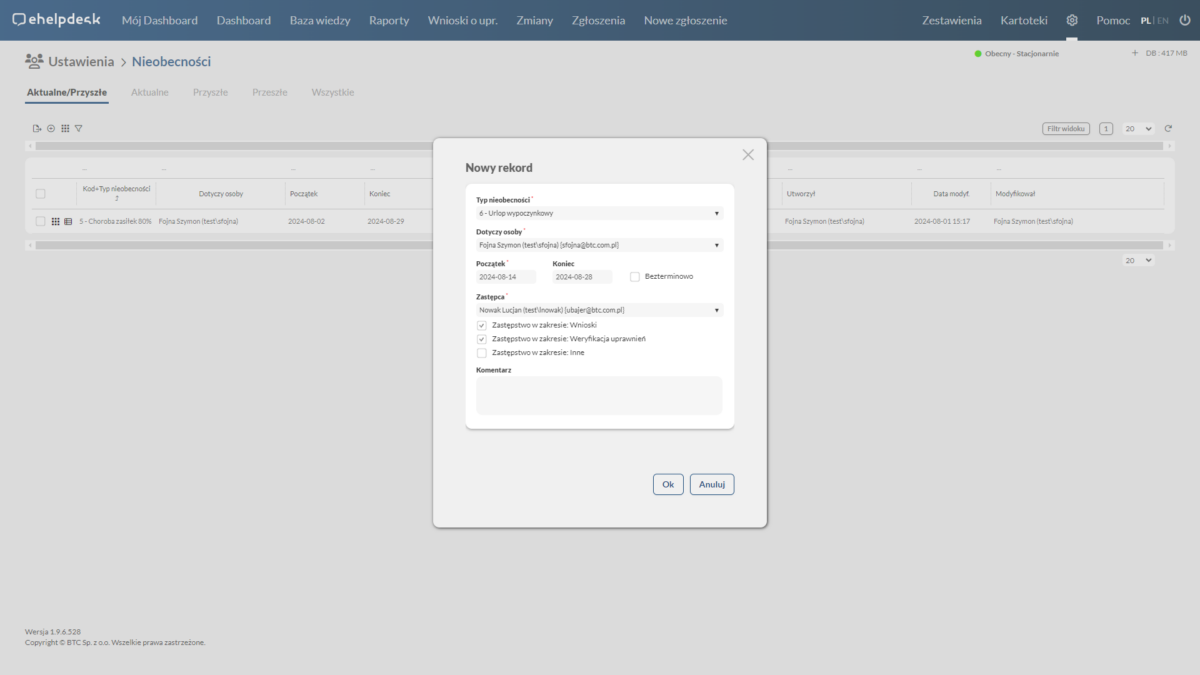

Nieobecności/zastępstwa

Kompleksowa obsługa wniosków urlopowych, zwolnień chorobowych oraz innych form nieobecności pracowników.

-

Usprawnienie procesów: Automatyzacja składania i przetwarzania wniosków o nieobecność redukuje ilość pracy administracyjnej i minimalizuje ryzyko błędów.

-

Łatwy dostęp do archiwum: Historia nieobecności jest łatwo dostępna, co ułatwia przeprowadzanie audytów oraz zarządzanie danymi pracowniczymi.

-

Lepsze planowanie: Dzięki centralnemu systemowi, menedżerowie mogą lepiej planować zasoby ludzkie, co przekłada się na większą efektywność zespołu.

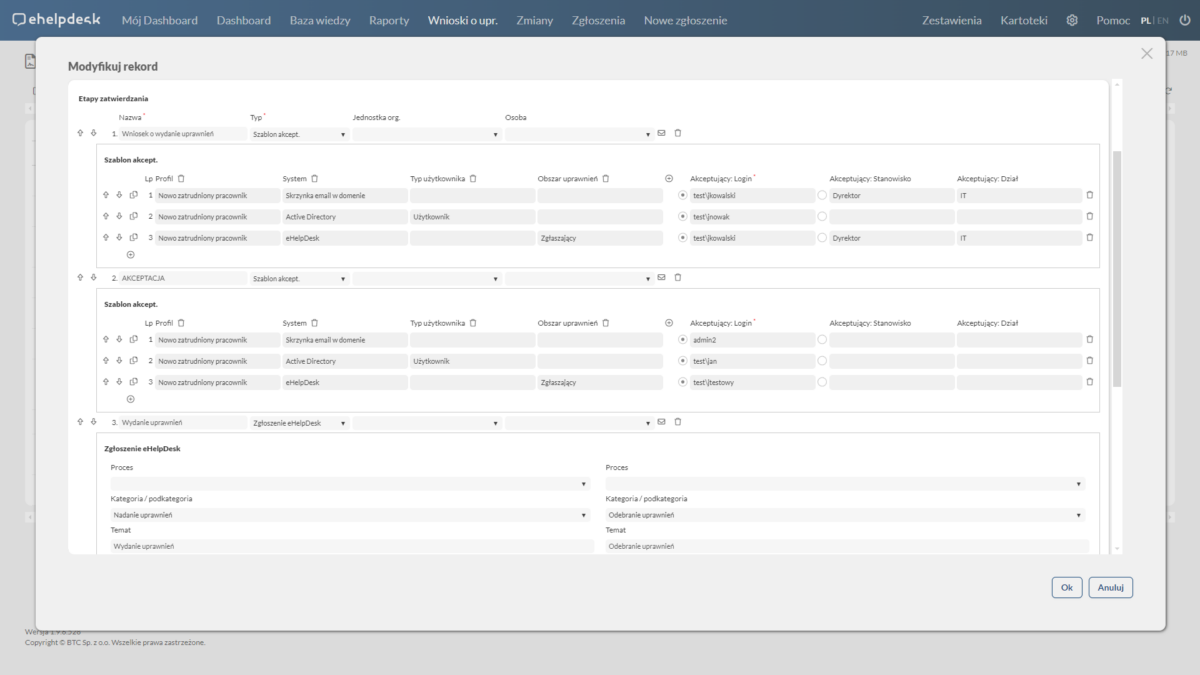

Jak działa procesowanie wniosku o uprawnienia?