NIS2 #10: Szyfrowanie dysków BitLocker

Sprawdź, czy Twoja organizacja jest gotowa na zmiany

NIS2 w pigułce

Dyrektywa NIS2 wymaga od organizacji gruntownej oceny bezpieczeństwa IT. Audyt cyberbezpieczeństwa to pierwszy krok, który pozwala zidentyfikować luki w zabezpieczeniach, opracować plan dostosowania do nowych przepisów i uniknąć kar finansowych oraz problemów operacyjnych. Sprawdź, czy Twoja organizacja jest gotowa na zmiany.

Audyt cyberbezpieczeństwa jako kluczowy element wdrożenia NIS2

Wdrożenie dyrektywy NIS2 wymaga kompleksowej oceny bezpieczeństwa IT, a audyt cyberbezpieczeństwa jest kluczowym krokiem, który umożliwia jej dokonanie. Pozwala to na ocenę stanu zabezpieczeń, identyfikację luk oraz opracowanie planu dostosowanego do wymogów NIS2.

Audyt obejmuje analizę polityk bezpieczeństwa oraz ocenę systemów monitorowania. Pomaga przygotować się do kontroli, zidentyfikować słabe punkty infrastruktury oraz zaplanować działania naprawcze.

Organizacje przeprowadzające audyty zyskują większą świadomość ryzyk, skuteczniej wdrażają NIS2 i budują zaufanie klientów oraz partnerów. Brak przygotowania do dyrektywy NIS2 może skutkować karami i problemami operacyjnymi, dlatego audyt jest kluczowy dla osiągnięcia zgodności z nowymi przepisami.

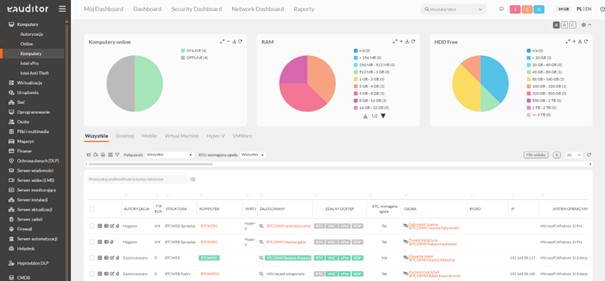

Jak spełnić wymagania NIS2 z eAuditor?

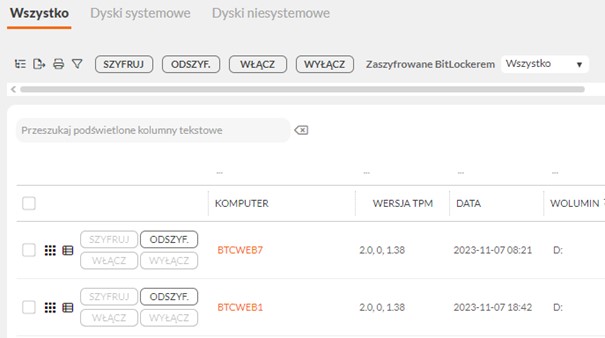

Szyfrowanie dysków BitLocker

USE CASE

W związku z wdrożeniem przepisów dyrektywy NIS2 w jednostce konieczne stało się zaszyfrowanie dysków

Przepisy dyrektywy NIS2 przewidują konieczność dbania o bezpieczeństwo danych jednostki, w szczególności zaszyfrowania dysków twardych masowo w całej organizacji.

Operacja taka może być czasochłonna i problematyczna. System eAuditor pozwolił jednostce na przeprowadzenie masowego szyfrowania z wykorzystaniem systemu i jego agentów do wykonania akcji w trybie cichym, bez konieczności angażowania użytkowników końcowych. Dodatkowo zabezpieczone i zaszyfrowane zostały klucze odzyskiwania dysków.

Pozwoliło to na spełnienie wymogów art. 21 dyrektywy wymagających ochrony danych i zarządzania ryzykiem, które wskazują na konieczność szyfrowania danych szczególnej kategorii.

W tym celu:

- Na komputerach zainstalowano agenta systemu.

- Następnie w systemie eAuditor po wykonanym skanowaniu hardware rozesłano polecenie szyfrowania dysków BitLocker z wykorzystaniem opcji widoku urządzenia -> dyski twarde.

- Dzięki temu system automatycznie rozpocznie szyfrowanie zdefiniowanych dysków wykorzystując wybraną metodę szyfrowania.Pozwoli to na ochronę danych poprzez zautomatyzowanie procesu szyfrowania nośników, chroniąc jednostkę przed wyciekiem danych.W powyższy sposób jednostka podniosła standardy bezpieczeństwa wpisując się w reguły dyrektywy NIS2.Dowiedz się więcej o kontrolowaniu używanych aplikacji w systemie eAuditor – https://www.eauditor.eu/blokowanie-aplikacji/

NIS2 – Poznaj odpowiedzi na pytania

Sekcja Q&A

W związku z licznymi pytaniami dotyczącymi NIS2, przygotowaliśmy dla Ciebie kompleksową listę, w której odpowiadamy na najbardziej nurtujące kwestie związane z dyrektywą.

Pytanie 1: Jakie korzyści daje masowe szyfrowanie dysków BitLocker?

Szyfrowanie dysków twardych chroni dane szczególnej kategorii przed wyciekiem, spełnia wymogi art. 21 dyrektywy NIS2 i podnosi poziom bezpieczeństwa organizacji. Dzięki systemowi eAuditor proces ten można przeprowadzić masowo i automatycznie, minimalizując zakłócenia w pracy użytkowników.

Pytanie 2: Czy szyfrowanie USB i dysków to obowiązek wynikający z NIS2?

Tak, NIS2 wymaga stosowania szyfrowania jako środka ochrony danych szczególnej kategorii i zarządzania ryzykiem. Dotyczy to zarówno nośników USB, jak i dysków twardych, co pomaga zapobiegać utracie danych w przypadku ich zgubienia lub kradzieży.

Pytanie 3: Jak audyt cyberbezpieczeństwa pomaga w przygotowaniu do wdrożenia NIS2?

Audyt umożliwia ocenę aktualnych zabezpieczeń, identyfikację luk i opracowanie planu dostosowania do wymogów NIS2. Pomaga także przygotować organizację do przyszłych kontroli oraz zwiększa świadomość ryzyk.

Niezbędnik NIS2 – przydatne linki i zasoby

Chcesz dowiedzieć się więcej na temat NIS2 i przepisów, które mogą mieć wpływ na Twój podmiot? Zebraliśmy dla Ciebie najważniejsze materiały, które pomogą Ci lepiej zrozumieć nadchodzące zmiany.

- Dyrektywa Parlamentu Europejskiego i Rady UE 2022/2025: Przeczytaj oficjalny dokument NIS2

- Najnowsze informacje o NIS2 na portalu Biznes.gov.pl: Sprawdź, jakie obowiązki musisz spełnić

- Katalog systemów BTC, które pomogą Ci spełnić wymagania dyrektywy NIS2 – Przeczytaj – https://www.eauditor.eu/dyrektywa-nis2-odpowiedz-unii-europejskiej-na-rosnace-cyberzagrozenia/

- Ustawa o Krajowym Systemie Cyberbezpieczeństwa – https://isap.sejm.gov.pl/isap.nsf/download.xsp/WDU20180001560/U/D20181560Lj.pdf

Zadbaj o zgodność z NIS2 już teraz i zabezpiecz się przed wysokimi karami oraz cyberzagrożeniami, które stają się codziennością w świecie biznesu!