NIS2 #6: Zdalna instalacja

Zdalna instalacja oprogramowania zgodna z wytycznymi NIS2

NIS2 w pigułce

czy wiesz, że nowa dyrektywa NIS2 nie dotyczy już wyłącznie podmiotów zarządzających infrastrukturą IT, ale obejmuje również całe łańcuchy dostaw, nakładając obowiązki na wszystkie przedsiębiorstwa kluczowe dla gospodarki. Czy Twój podmiot współpracuje z dostawcami lub partnerami biznesowymi? Jeśli tak, musisz zrozumieć, jak nowe przepisy mogą wpłynąć na Twoje relacje biznesowe i obowiązki w zakresie ochrony danych.

W tym mailu omówimy, jak NIS2 wpływa na bezpieczeństwo łańcuchów dostaw i co możesz zrobić, aby zapewnić zgodność z nowymi przepisami.

Bezpieczeństwo w łańcuchu dostaw – co zmienia NIS2?

NIS2 wymaga, aby podmioty nie tylko chroniły swoje własne systemy IT, ale również zapewniły zgodność z wymogami cyberbezpieczeństwa na wszystkich etapach łańcucha dostaw. Oznacza to konieczność regularnej analizy ryzyka związanego z dostawcami i podmiotami zewnętrznymi, a także wprowadzenia środków zabezpieczających na każdym etapie współpracy.

Nieprzestrzeganie tych wymogów może prowadzić do poważnych konsekwencji finansowych, a nawet zablokowania dostępu do kluczowych partnerów biznesowych.

Jak spełnić wymagania NIS2 z eAuditor IAM?

Zdalna instalacja

USE CASE

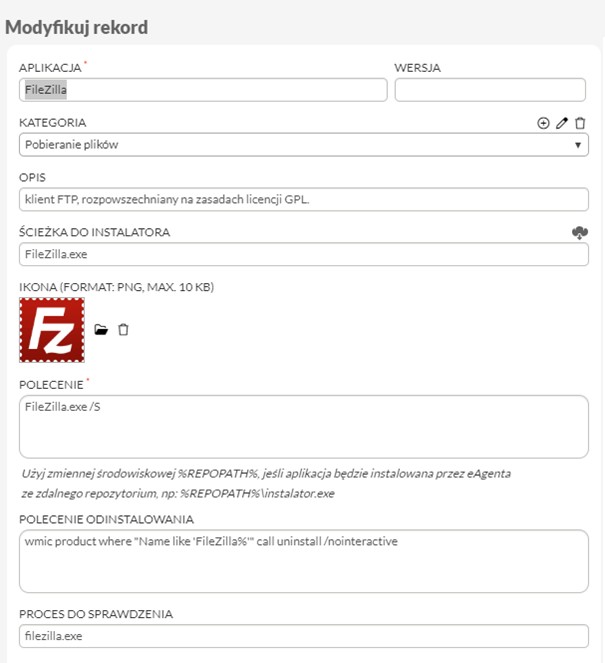

W związku z wdrożeniem przepisów dyrektywy NIS2 w jednostce, konieczne stało się kontrolowanie używanych przez użytkowników aplikacji.

Przepisy dyrektywy NIS2 przewidują konieczność dbania o to, aby wykorzystywane w jednostce aplikacje na wszystkich maszynach końcowych spełniały wymagania bezpieczeństwa i celowości w instytucji.

Funkcjonalność Kiosk aplikacji odpowiada na wymogi art. 21, eliminując ryzyko wynikające z nieautoryzowanego oprogramowania.

Jednostka postanowiła więc wykorzystać system eAuditor do wymuszenia instalacji pożądanych aplikacji w najnowszych wersjach.

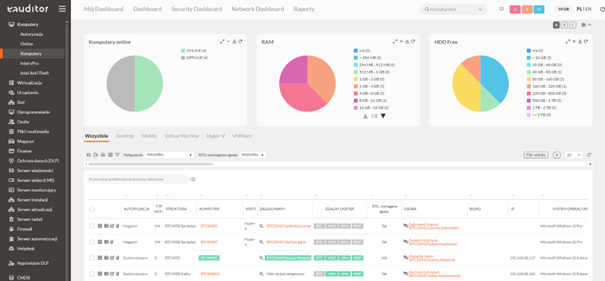

- Na komputerach zainstalowano agenta systemu.

- W systemie eAuditor przygotowano i ustalono paczki zdalnej instalacji w serwerze zdalnej instalacji.Rozpoczęto od przygotowania paczek instalacyjnych dla pożądanych aplikacji z jednoczesnym ustawieniem procesów i plików do sprawdzenia.

Dzięki temu system będzie w stanie sprawdzić, na których maszynach należy automatycznie doinstalować program.

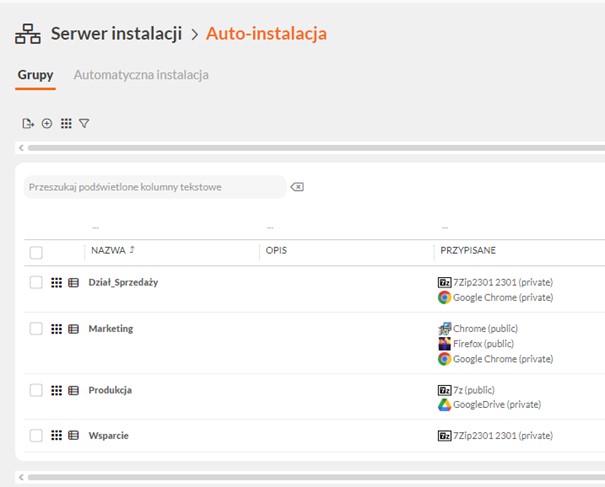

Następnie utworzono i rozesłano paczki zdalnej instalacji, tworząc grupy pożądanego oprogramowania.

W kolejnym etapie rozesłano i ustawiono instalację paczek jako zadanie cykliczne w systemie. Dzięki temu system cyklicznie sprawdzi, czy na danych maszynach znajduje się pożądane oprogramowanie i doinstaluje je, gdy zajdzie taka potrzeba.

W powyższy sposób jednostka podniosła standardy bezpieczeństwa wpisując się w reguły dyrektywy NIS2.

NIS2 – Poznaj odpowiedzi na pytania

Sekcja Q&A

W związku z licznymi pytaniami dotyczącymi NIS2, przygotowaliśmy dla Ciebie kompleksową listę, w której odpowiadamy na najbardziej nurtujące kwestie związane z dyrektywą.

Pytanie 1: Czy NIS2 wymaga monitorowania dostawców pod kątem cyberbezpieczeństwa?

Tak, podmioty muszą regularnie oceniać ryzyko związane z ich dostawcami i partnerami biznesowymi. NIS2 wprowadza konieczność monitorowania wszystkich podmiotów w łańcuchu dostaw, aby zagwarantować, że spełniają one odpowiednie standardy cyberbezpieczeństwa.

Pytanie 2: Jakie ryzyko niesie brak zgodności dostawców z NIS2?

Brak zgodności dostawców z NIS2 może prowadzić do poważnych luk w zabezpieczeniach, które mogą zostać wykorzystane do ataków cybernetycznych. Firmy są odpowiedzialne za bezpieczeństwo swoich łańcuchów dostaw, co oznacza, że muszą wdrożyć odpowiednie procedury i narzędzia do monitorowania dostawców.

Pytanie 3: Jakie działania mogę podjąć, aby zagwarantować zgodność moich partnerów biznesowych z NIS2?

Przede wszystkim należy przeprowadzać regularne audyty bezpieczeństwa, wdrażać umowy o poziomie usług (SLA) związane z cyberbezpieczeństwem oraz wymagać od dostawców raportowania incydentów. Monitorowanie aktywności i wprowadzenie odpowiednich zabezpieczeń to klucz do zgodności z regulacjami NIS2.

Niezbędnik NIS2 – przydatne linki i zasoby

Chcesz dowiedzieć się więcej na temat NIS2 i przepisów, które mogą mieć wpływ na Twój podmiot? Zebraliśmy dla Ciebie najważniejsze materiały, które pomogą Ci lepiej zrozumieć nadchodzące zmiany.

- Dyrektywa Parlamentu Europejskiego i Rady UE 2022/2025: Przeczytaj oficjalny dokument NIS2

- Najnowsze informacje o NIS2 na portalu Biznes.gov.pl: Sprawdź, jakie obowiązki musisz spełnić

- Katalog systemów BTC, które pomogą Ci spełnić wymagania dyrektywy NIS2 – Przeczytaj – https://www.eauditor.eu/dyrektywa-nis2-odpowiedz-unii-europejskiej-na-rosnace-cyberzagrozenia/

- Ustawa o Krajowym Systemie Cyberbezpieczeństwa – https://isap.sejm.gov.pl/isap.nsf/download.xsp/WDU20180001560/U/D20181560Lj.pdf

Zadbaj o zgodność z NIS2 już teraz i zabezpiecz się przed wysokimi karami oraz cyberzagrożeniami, które stają się codziennością w świecie biznesu!